Es ist schon lange bekannt, dass Quantencomputer unsere aktuell genutzten kryptografischen Verfahren wie RSA brechen können – Zeit, Ihre Sicherheitsstrategie anzupassen.

Schon seit den 1980er Jahren ist das Konzept von Quantencomputern und deren Anwendungen bekannt. Lange war dieses Konzept nur theoretischer Natur, im Laufe des vergangenen Jahrzehnts wurden Computer- und Technologiefirmen durch Regierungen und Forschungsorganisationen auf der ganzen Welt unterstützt, was zu enormen Fortschritten bei der Entwicklung von Quantencomputern geführt hat. Obwohl Quantencomputer alltägliche Aufgaben nicht besser lösen als klassische Computer, können Quantencomputer spezielle Probleme sehr viel effizienter lösen. Quantencomputer werden unter anderem in den Bereichen Optimierung, Simulation und Maschinelles Lernen deutliche bessere Ergebnisse erzielen als bisher uns bekannte Computer.

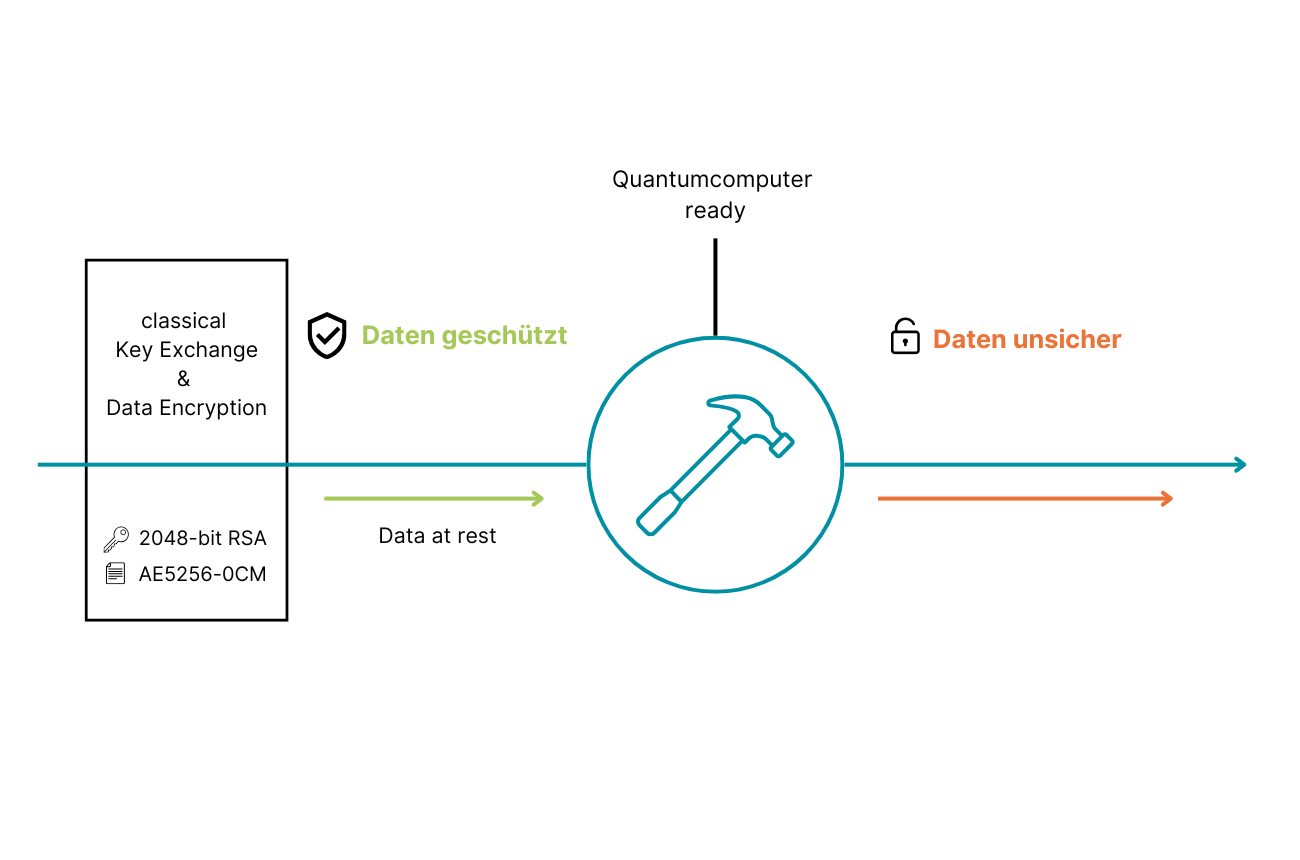

Eine besondere Bedrohung birgt diese Technologie der Quantencomputer, da einige mathematische Probleme effizient gelöst werden können, von denen heute angenommen wird, dass diese für klassische Computer nahezu unmöglich zu lösen sind. Als Beispiel können Quantencomputer grosse Zahlen effizient faktorisieren. Diese Fähigkeit bedroht die Sicherheit vieler aktuell genutzter kryptografischer Verfahren, insbesondere solcher, die auf mathematischen Problemen wie der Faktorisierung und diskreten Logarithmen beruhen.

Verschlüsselungsverfahren wie RSA und ECC, die heute zur Sicherung unserer Daten weit verbreitet sind, könnten durch leistungsfähige Quantencomputer in kürzester Zeit gebrochen werden. Ebenso sind Digitale Signaturen wie DSA, Schlüsselaustauschverfahren wie DH oder ECDH(E) und Hashfunktionen Codes gefährdet. Aufgrund dieser fundamentalen Bedrohung von modernen kryptografischen Verfahren beginnt seit Jahren ein Umbruch in der in der Cybersecurity-Branche sowie die Entwicklung von Verfahren, welche sowohl gegen klassische als auch Quantencomputer sicher sind. Solche gegen Quantencomputer resistente Verfahren werden post-quanten sichere Verfahren genannt und fallen in den Teilbereich der Post-Quanten-Kryptografie (PQC).

Um zu verstehen, wie sich Unternehmen gegen die Bedrohung durch Quantencomputer schützen können, ist es wichtig, kryptografische Verfahren den drei verschiedenen Teilbereichen der Kryptografie einzuordnen:

Auch wenn Quantencomputer, die moderne Kryptografie brechen können, noch nicht existieren, ist es entscheidend, dass Unternehmen sich bereits jetzt auf den Umstieg auf PQC vorbereiten. Niemand weiss genau, wann leistungsfähige Quantencomputer zugänglich sein werden, und es ist denkbar, dass einige Organisationen (z.B. Geheimdienste) ihre Fähigkeiten länger geheim halten könnten.

Im Standardisierungsprozess für PQC-Algorithmen durch das National Institute of Standards and Technology (NIST) wurden bereits erste Standards veröffentlicht. Weitere post-quanten Verfahren, die in den Standard aufgenommen werden, stehen bereits fest. Die vollständige Implementierung und Umstellung auf neue kryptografische Algorithmen können jedoch noch viele weitere Jahre oder sogar Jahrzehnte in Anspruch nehmen. Dies haben vergangene Erfahrungen, wie etwa die TLS-Migration, gezeigt. Unternehmen sollten daher nicht länger warten und bereits jetzt beginnen, ihre Sicherheitsinfrastruktur zu bewerten und Strategien zur schrittweisen Umstellung von klassischen zu PQC-Algorithmen zu planen.

Ein weiteres dringendes Risiko ist der sogenannte „Store-now, decrypt-later”-Angriff. Hierbei fangen Angreifer verschlüsselte Daten ab, um sie später mit einem Quantencomputer zu entschlüsseln. Besonders für sensitive Daten mit einer langen Lebensdauer ist dies ein erhebliches Risiko.

Um der Gefahr angemessen entgegenzutreten, müssen Unternehmen bereits heute Massnahmen ergreifen, um ihre Daten und Kommunikationskanäle für die Zukunft abzusichern. Für Unternehmen, die sich gegen die Bedrohung durch Quantencomputer wappnen möchten, sind folgende Schritte besonders wichtig:

Die Vorbereitung auf PQC ist ein langfristiger Prozess, der sorgfältige Planung und kontinuierliche Anpassung erfordert. Unternehmen, die bereits heute mit der Vorbereitung beginnen, sind besser gegen zukünftige Bedrohungen geschützt und können sicherstellen, dass ihre Daten auch in einer Welt mit Quantencomputern sicher bleiben.

Falls Sie Fragen zum Thema Post-Quanten-Kryptografie haben oder Unterstützung bei der Umstellung in Ihrem Unternehmen benötigen, stehen Ihnen die Experten der FortIT AG zur Verfügung. Mit Workshops und Beratung begleiten wir Sie auf dem Weg zu post-quanten sicheren digitalen Business Prozessen.